Videokonference přes Zoom jako bezpečnostní riziko. Na co si dát pozor?

Že s omezováním sociálního kontaktu v době koronavirové roste obliba videokonferencí, není nic nečekaného. Překvapilo ale množství bezpečnostních problémů a přešlapů, kterých se dopustili vývojáři jednoho z nástrojů pro jejich organizaci. Nebudeme soudit a hodnotit, co mohli v Zoomu udělat lépe. V článku ale shrneme tyto bezpečnostní chyby. A v závěru poradíme, jak nastavit konferenci na Zoomu tak, aby bylo možné na této platformě s klidným svědomím uspořádat třeba webinář nebo jiný společenský event.

Zrodila se hvězda. S koronavirovou epidemií a s ní související karanténou zažívají boom snad všechny služby pro pořádání videokonferencí. Nade všemi ale vyčnívá software Zoom. Ten měl ještě v prosinci 2019 průměrně 10 milionů uživatelů denně. Dnes je na dvacetinásobku tohoto čísla a návštěvnost landing page, ze které si můžete aplikaci stáhnout, vzrostla o 535 %.

Sláva má ale i svou odvrácenou stranu. V případě Zoomu jsou jí bezpečnostní problémy, s nimiž se společnost potýká. Ne zcela oprávněně byl třeba v britském deníku The Guardian některými experty označen za malware. Ti střízlivější vnímají Zoom spíše jako legitimní software, který je ale, bohužel, obětí svého vlastního úspěchu. Zdá se totiž, že v Zoomu – kromě jiného – nejspíš podcenili některé základní bezpečnostní principy už při vývoji.

O tom, že soupis problémů není zrovna malý, se můžete přesvědčit sami.

Ohrožení Windows i Mac uživatelů a problémy s šifrováním

Poměrně závažnou chybou je třeba ohrožení uživatelů aplikace pro operační systém Windows. Ta totiž vinou zranitelnosti UNC path injection (vsunutí kompletní síťové cesty) umožňovala útočníkům ukrást přihlašovací údaje do Windows, převzít kontrolu nad systémem a provádět libovolné příkazy. Ke krádeži hesla stačilo jediné – aby útočník vložil do chatu konkrétní url odkaz. Úplně bez chybičky nebyla ani aplikace pro macOS, když při instalaci používala dle bezpečnostního experta Felixe Seeleho obdobné techniky jako malware. Pro dokončení instalace třeba nevyžadovala ani souhlas uživatele, bylo také možné bez souhlasu získat přístup k mikrofonu a kameře. Nutno podotknout, že už 2. dubna vydal Zoom opravu a (nejen) tyto chyby odstranil.

Ne zrovna pozitivní je i zjištění, že Zoomem dříve propagované end-to-end šifrování není až tak úplně end-to-end. Komunikace šifrována je, avšak nikoliv přímo mezi komunikujícími stranami, ale mezi uživatelem a servery Zoom. Koncové šifrování Zoom používá jen u textového chatu, nikoliv v případě audia a videa, jak dříve tvrdil. A s šifrováním souvisí i zajímavý problém routování přes Čínu. Výzkum provedený společností Citizen Lab prokázal, že šifrovací klíče byly účastníkům hovorů doručovány prostřednictvím serverů v Číně, a to i v případech, kdy se všichni účastníci nacházeli mimo Čínu. Dle vyjádření generálního ředitele Zoomu k tomu došlo ve spěchu a omylem. V souvislosti s vysokým provozem museli v Zoomu rychle přidat kapacitu serverů, a tak do seznamu záložních mostů nedopatřením přibyla i dvě čínská datacentra.

Nezvaní hosté, videa ke zhlédnutí a soukromí volajících

Jak varoval Národní úřad pro kybernetickou bezpečnost, platforma Zoom dříve pro konference přidělovala 9 až 11místné ID, jehož pomocí se účastníci připojovali. Číslo ale bylo možné odhadnout a neoprávnění uživatelé tak mohli snadno vstupovat do cizích konferencí. S účinností od 4. dubna Zoom tento problém vyřešil novou funkcí Waiting Room. Organizátoři konference tak mají díky této „čekárně“ kontrolu nad tím, kdo se k hovoru připojí.

O nezvaných hostech by mohla vyprávět i řada organizátorů konferencí, jejichž setkání narušil tzv. zoombombing. Do hovorů se jim připojují trollové, ujímají se slova, sdílí vlastní obrazovku s nevhodným, často pornografickým, obsahem, šíří rasistické nadávky nebo jednoduše zaplní celou kapacitu hovoru, aby se do něj nemohl připojit nikdo další. Nutno říct, že zrovna v tomto bodě je Zoom trochu nevinně, a alespoň částečně předejít problémům s trolly by mělo správné nastavení. Pár tipů, jak Zoom nastavit, jsme proto shrnuli v závěru článku.

Zatímco problém trollů dopadá hlavně na organizátory, v ohrožení je i soukromí volajících. V rozporu minimálně s dobrými mravy je skutečnost, že až do 2. dubna mohli organizátoři konference jednoduše kontrolovat, zda ostatní účastníci neklikají při hovoru mimo aplikaci Zoomu, a zda konferenci sledují či nikoliv. Většina uživatelů nejspíš nemá ani tušení, že i nadále platí, že záznam konference je po jejím skončení dostupný organizátorovi, a to včetně přepisu privátního chatování mezi jednotlivými účastníky.

Přinejmenším zvláštní nakládání s daty

Minimálně za zvláštní lze označit i způsob, jakým Zoom nakládal s daty svých koncových uživatelů. Třeba mobilní aplikace pro iOS odesílala data uživatelů o používání aplikace Zoom přímo do Facebooku, a to i u těch, kteří na Facebooku vůbec nemají účet. Tato funkcionalita již byla odstraněna, ale do té doby získával Facebook od Zoomu díky SDK (software development kit, tj. sada nástrojů pro vývoj software) podrobnosti o konkrétním zařízení uživatele (včetně mobilního operátora), časovém pásmu a městě, ze kterého se připojují, a také jedinečný identifikátor inzerenta vytvořený zařízením. Tedy dost informací na to, aby je mohl použít k zacílení reklam.

Poměrně kuriózní je i skutečnost, že Zoom doloval informace z profilů uživatelů profesní sociální sítě LinkedIn. I když se k hovoru připojili anonymně či pod pseudonymem, ostatní účastníci konference se mohli v prémiové funkcionalitě LinkedIn Sales Navigator dostat k jejich profilu a informacím na něm obsaženém. Netřeba dodávat, že to celé bez vědomí či souhlasu uživatelů.

Další problém ve spojení s daty uživatelů odhalil portál Vice. Upozornil na skutečnost, že ze Zoomu unikají tisíce e-mailových adres a fotografií, které umožňují, aby mezi sebou zahájili hovor lidé, kteří se ve skutečnosti vůbec neznají. Stalo se tak kvůli chybě, kdy Zoom mylně předpokládal, že všichni uživatelé se stejným názvem domény v e-mailové adrese pracují ve stejné společnosti.

Ze Zásad ochrany soukromí společnosti je pak jasně patrné, že Zoom si vyhrazuje právo data o svých uživatelích kdykoliv komukoliv předat. Ale to už je jen taková třešnička na dortu.

Co byste měli udělat, pokud Zoom chcete dále používat?

Jsou výtky oprávněné a lze tento nástroj pro videokonference vůbec dál bezpečně používat? My v Masteru bychom Zoom rozhodně nedoporučili pro hovory, při nichž bude docházet ke sdílení citlivých informací. Bez ohledu na to, zda jste jednotlivec či firma. Existují bezpečnější instance, které můžete spustit na vlastní infrastruktuře, třeba jako to udělali naši zákazníci VPSfree s Jitsi. Pro účely příležitostných společenských akcí či pořádání webinářů a přednášek ale vnímáme tuhle vycházející videokonferenční hvězdu, za dodržení několika zásad, jako dostačující platformu, které se není třeba obávat.

Jak tedy Zoom z pozice organizátora nastavit tak, abyste konferenci ochránili před trolly a její účastníky před zbytečným šmírováním?

1. Pro začátek proveďte následující:

- ujistěte se, že automatické ukládání chatů je vypnuto – položka Auto saving chats;

- vypněte i kontroverzní funkcionalitu sledování pozornosti – najdete jako Attention tracking v pokročilých možnostech nastavení In meeting;

- povolte sdílení obrazovky jen organizátorovi – „Who can share?“ nastavte na „Host only“;

- stejně tak Who can start sharing when someone else is sharing? nastavte na Host only, aby nedošlo k přebití vašeho sdílení;

- abyste mohli nepohodlné účastníky z konference odstranit, zapněte funkci Allow host to put attendee on hold;

- zapněte roli Co-host, aby vám s organizací meetingu pomáhal někdo, komu důvěřujete;

- vypněte funkci Annotation, předejdete tak tomu, aby přes vámi sdílenou obrazovku někdo začal kreslit;

- pokud sdílíte i obraz, zvažte použití Virtual background, abyste hostům konference neodhalili příliš ze svého osobního života.

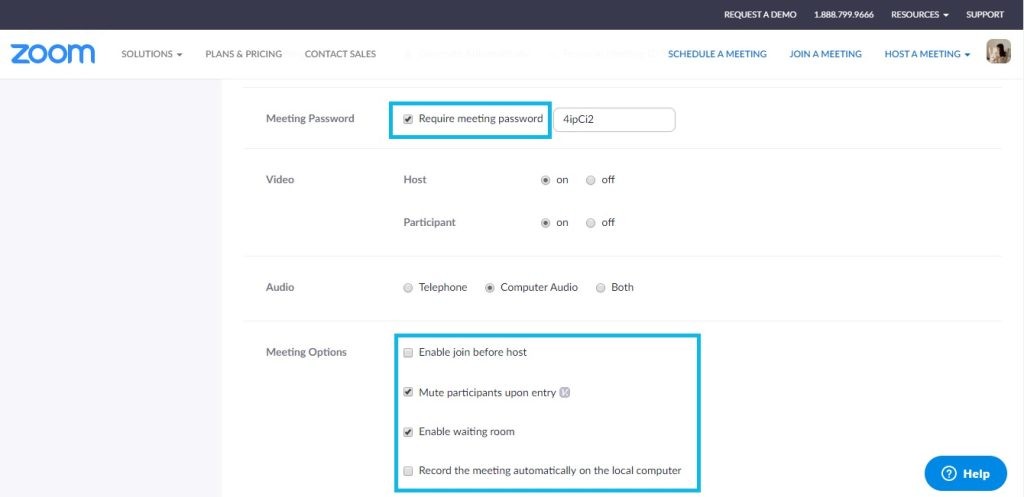

2. Při vytváření nového meetingu:

- meeting zaheslujte klikem na položku Require meeting password;

- jako první byste se měli na konferenci připojit právě vy, v roli organizátora. Vypněte proto funkci Enable join before host;

- aktivujte čekací místnost Waiting room, abyste měli pod kontrolou všechny nově příchozí účastníky;

- ztište nově příchozí hosty pod volbou Mute participants upon entry. Zabráníte tak nežádoucím ruchům, pokud si náhodou zapomněli ztišit mikrofon oni sami;

- odkaz na meeting nezveřejňujte! Pošlete ho hostům mailem a nesdílejte ho přes sociální sítě. Pokud tak učiníte, zveřejníte spolu s odkazem i heslo – poznáte to tak, že url odkaz bude neobvykle dlouhý a obsahovat bude i otazník.

Screenshot z vytváření nového meetingu. Určitě využívejte hesla a aktivujte čekárnu.

3. V průběhu hovoru:

- zvažte, zda meeting po příchodu všech očekávaných hostů neuzamknete. Tuto možnost najdete pod Manage Participants – More – Lock Meeting;

- kontrolujte seznam účastníků a v případě potřeby nežádoucí účastníky konference jednoduše odstraňte – stačí na ně kliknout pravým tlačítkem.